Faille sur le wallet Coinomi : plus de peur que de mal

On ne le dira jamais assez : la sécurité de ses clés privées est le point crucial de tout investissement en cryptomonnaies. Cette fois, ce sont les utilisateurs du multi-wallet Coinomi qui ont été exposés à une faille de sécurité, même si sa gravité semble avoir été en partie exagérée.

La passe-phrase secrète envoyée vers une appli Google

La découverte de cette faille, et la polémique qui s’en est suivie sur Reddit, partent de l’utilisateur Warith Al Maawali (@warith2020) : la version ordinateur (desktop) du wallet Coinomi envoyait la phrase secrète (seed) à l’application googleapis.com, pour vérifier l’orthographe des mots.

Spell check ur crypto-currency wallet's passphrase remotely with #Coinomi 😂https://t.co/xuQnLf0vOyhttps://t.co/nasw8FfmpQ#btc $btc $ltc $xmr $trx $xrp $zcoin $dash $zcash $gno $eth $ark $bch

— Warith Al Maawali – وارث المعولي (@warith2020) February 26, 2019

Contrairement à certaines rumeurs un peu hâtives parues sur Reddit, cette situation ne se produisait que lorsqu’un utilisateur rentrait sa phrase secrète pour restaurer un wallet existant (et non en cas de création d’un nouveau wallet). De plus, la faille ne concernait pas les versions mobiles (Android et iOS) du wallet Coinomi.

Warith Al Maawali prétend avoir perdu l’équivalent de 70 000 $ de cryptomonnaies à cause de cette faille. Coinomi a répondu que cette dernière accusation sur la faille était en pratique impossible.

Réponse de Coinomi : une exagération de la dangerosité de la faille

C’est par un tweet et une publication sur leur blog Medium que l’équipe de Coinomi a apporté une réponse. Bien qu’ils confirment l’existence de la faille, ils signalent d’une part qu’elle a immédiatement été corrigée, et d’autre part qu’elle ne peut pas être à l’origine d’une réelle fuite.

Our official statement on the spell-check findings: https://t.co/o7Fmhn2FoI

— coinomi (@CoinomiWallet) February 27, 2019

En effet, contrairement aux rumeurs sur Reddit dont nous parlions plus haut, la phrase secrète n’était pas transmise en texte clair, mais chiffrée en SSL dans une requête HTTPS, Google étant le seul destinataire.

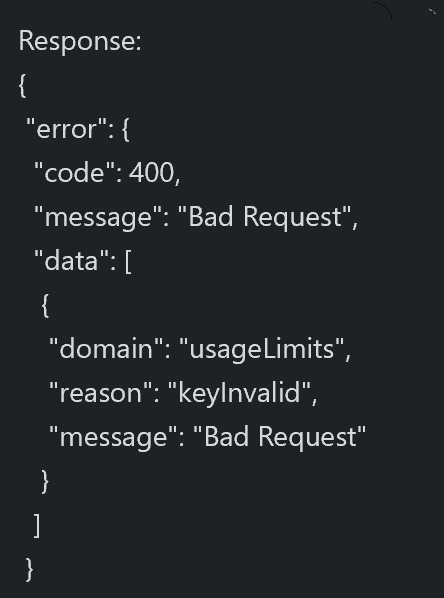

Ensuite, Coinomi affirme que ces demandes involontaires de vérification orthographique envoyées à l’application Google n’étaient en fait pas réellement traitées ou stockées. Les demandes renvoyaient une erreur « Bad Request » de code 400.

Coinomi précise que la faille n’était pas due à un bug dans le code source du wallet, mais à une mise à jour du plug-in Chromium appelé « jxBrowser », qui a activé automatiquement, par défaut, la vérification orthographique Google.

L’équipe du multi-wallet explique également dans sa publication que :

« Warith Al Maawali a refusé à plusieurs reprises de divulguer ses découvertes et a continué à menacer de rendre l’affaire publique si nous ne payions pas immédiatement la rançon de 17 BTC qui compenserait les fonds « piratés » (volés par Google, selon Warith Al Maawali) ».

Il faut noter que l’emballement et la dramatisation sur cette faille sont certainement dus au fait que le code du wallet Coinomi n’est plus open source. Même s’il est bien sûr audité par des sociétés indépendantes (comme KeyLabs), le code mis à jour n’est plus à disposition du public depuis 2017 (son code antérieur restant accessible).