Se faire payer en Bitcoin… mais se faire voler les siens – Une faille du Lightning Network corrigée, et tant mieux !

Enfin, on y voit plus clair – Un peu plus d’une dizaine de jours après avoir annoncé l’existence d’une faille sur le Lightning Network, le développeur Conner Fromknecht dévoile les détails de celle-ci. Heureusement, il semblerait qu’elle n’ait pas été exploitée jusqu’à sa correction.

Une faille mystérieuse

Il y a une dizaine de jours, nous vous informions d’une faille sur le client lnd du Lightning Network de Bitcoin. Par souci de sécurité, Conner Fromknecht n’avait pas révélé les détails de la faille au moment de l’annonce.

Celui-ci en avait tout de même profité pour rassurer les utilisateurs en annonçant que la faille n’avait pas été exploitée.

Les détails de la faille

Dans la journée du 20 octobre, Conner Fromknecht a envoyé un mail sur la mailing-list des développeurs Lightning Network contenant les détails de la faille.

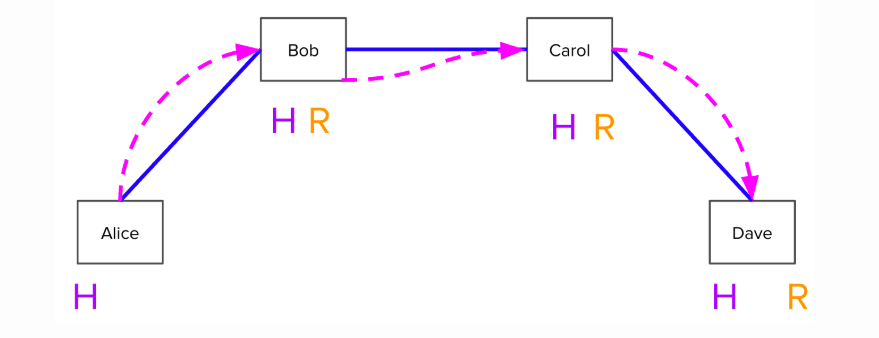

Ainsi, la faille permettait à un utilisateur malveillant d’empêcher qu’une transaction de clôture de canal de paiement soit acceptée par la mempool. Dans les faits, il s’agissait d’une course contre la montre : un pirate aurait pu diffuser une transaction HTLC time out lors d’une fermeture conflictuelle de ce canal, décidée unilatéralement, qui aurait eu pour effet de lui renvoyer tous les fonds bloqués dans le canal – moins les frais de transaction lorsque le canal de paiement en question sera clôturé et que les fonds devront être redistribués à chacun on-chain.

On peut imaginer des scénarios dans lesquels une telle faille peut avoir de lourdes répercussions. Dans les faits, la faille a été causée par un mauvais chiffrement des signatures ECDSA sur le Lightning Network. Le protocole utilise une chaîne de caractères de 64 octets pour transformer la signature ECDSA Bitcoin afin qu’elle soit compatible avec le Lightning Network. Cette chaîne doit être de type « low-s », mais une ancienne version permettait de générer des chaînes « high-s » entraînant le rejet de la mempool.

L’annonce en profite pour préciser une nouvelle fois que la faille n’a, semblerait-il, pas été exploitée. Les détenteurs de nœuds lnd doivent cependant mettre à jour leurs clients pour corriger cette faille.