NYM, un Internet libre grâce aux cryptomonnaies ? Les secrets d’un des projets les plus attendus de l’année

Nym Protocol est un projet développé par la société Nym Technologies, basée à Neuchâtel. Le mixnet de Nym vise à profondément modifier les rapports de l’internaute au Web, en lui offrant non plus une myriade de smart contracts… mais un retour aux sources et aux valeurs des fondateurs de l’Internet, en lui garantissant le respect total et indiscutable de sa vie privée. Ainsi le protocole assure protection et confidentialité des données confiées par ses utilisateurs, à la manière d’un navigateur TOR survitaminé aux cryptomonnaies.

Cet article vous est proposé dans le cadre d’une campagne de communication éducative et soutenue par NYM.

Table des matières

Sur les traces de vos précieuses datas

Vous le savez nécessairement, au quotidien, nous laissons tous – bien involontairement – une multitude de traces sur le Net : qu’il s’agisse de vos dernières commandes sur Amazon, de l’historique des vidéos que vous avez regardées la semaine dernière sur Youtube ou encore de la dernière série que vous dévorée sur Netflix (pas mal, Squid Game, pas vrai ?), difficile de ne pas saisir l’ampleur du problème auquel notre génération ultra-connectée se retrouve confrontée. Ainsi, que vous le vouliez ou non, par le simple fait de ne pas vivre reclus dans une grotte en Ardèche, vous offrez gratuitement et sans contrepartie tous les jours à des multinationales bien trop curieuses une foultitude de données vous concernant… et ces datas peuvent permettre bien malheureusement de nourrir une véritable économie de la surveillance.

Mais, vous l’aurez deviné, le but de cet article n’est pas de vous expliquer par le menu à quel point votre vie privée serait délibérément scrutée, découpée et partagée à votre insu par de méchants géants du numérique, véritables despotes numériques face auxquels vous ne pourriez rien faire. Car, non, vous n’êtes pas impuissants face à cette situation déplorable : qu’ils s’appellent Palantir, Experian ou encore Axciom, ces datas brokers qui vivent sur votre dos pensent bien avoir l’avantage… Mais c’était sans compter sur Nym. Alors, pourquoi ce protocole en particulier pourrait-il bien renverser la table, et contribuer à redonner au Web ses lettres de noblesse, entre idéaux de liberté, de décentralisation, et de vie privée préservée ? On vous explique !

NYM, une infrastructure blockchain dédiée au contrôle de ses données personnelles

Vous l’aurez compris : il n’est pas question de se laisser balader par les firmes qui se sont attribuées le monopole du Net… et de son monitoring permanent. Et parce que ces géants ont depuis longtemps compris qu’il suffisait de se reposer sur un bon paquet d’habitudes et d’outils sur lesquels nous nous reposons au quotidien, ils pensent avoir déjà triomphé. Mais ce n’est pas parce qu’ils s’appuient sur de petits espions qu’on connaît très bien (comme votre téléviseur connecté, votre dernier Apple ou votre mobile) et qu’on fait semblant de ne plus voir tant ils nous paraissent désormais indispensables qu’il faudrait baisser les bras et leur laisser la victoire. C’est donc bien ici qu’entre en jeu le protocole Nym : et s’il était possible d’utiliser un Internet libéré de tous ces faux-semblants, lesquels ne visent qu’à récolter à vos dépens le plus possible de données, afin de faire de plus en plus de bénéfices… sans que vous n’en tiriez rien qu’une chute lente vers une société se transformant petit à petit en triste dystopie totalitaire ?

Avec Nym, le paradigme change : voici venue l’heure du Web décentralisé, qui ne zieute pas par dessus votre épaule en permanence, et qui vous fournit un accès à l’Internet sans le contrôler, ni le censurer… et encore moins vous obliger à demander continuellement l’autorisation que l’on vous respecte, tout simplement. L’idée part d’un constat simple : pourquoi diable votre fournisseur d’accès à Internet devrait-il pouvoir s’arroger tous les droits sur vous, et avec lui toute la joyeuse ribambelle de profiteurs numériques qui se régalent de votre navigation ? Nym veut chambouler la manière dont on vous donne accès au Web : explications.

Fonctionnement du NYM Protocol

Le protocole Nym intègre deux outils cryptographiques complexes : un mixnet et un système d’authentification unique en son genre (anonymous credential) , dont nous discuterons plus en détails en suivant. C’est grâce à cet ingénieux système que Nym permet d’offrir une protection au réseau qu’il héberge : le mixnet permet de protéger les métadonnées qui y circuleront (qu’il s’agisse d’une simple navigation ou de l’utilisation d’applications spécifiques), les camouflant savamment afin de fournir une navigation bien plus respectueuse de votre vie privée que celle que vous connaissez aujourd’hui avec un simple VPN (vous laissant toujours à la merci de la société qui vous le fournit) ou même avec le fameux réseau anonymisant TOR. De son côté, l’anonymous credential autorise l’utilisation d’une forme d’identité numérique unique pour naviguer sur le Net, mais sans que les utilisateurs ne doivent en contrepartie crier par dessus les toits tout ce qui les concerne de près ou de loin.

De plus, et comme vous allez le découvrir, chaque utilisateur pourra à loisir trouver un rôle au sein du réseau, et ainsi contribuer s’il le souhaite à sa sécurisation.

Toutefois, répétons-le encore, cette décentralisation n’est naturellement pas l’objectif ultime de Nym. Le big picture consiste bien à fournir une interface privative entre le monde réel et vous, gravant dans le marbre cryptographique la confidentialité de vos données sensibles.

Vous voulez vous impliquer dans le projet Nym ? Rendez-vous sur leur Telegram ! >>

Les apports de Nym, comparativement aux solutions classiques comme Tor ou I2P

Nous vous en parlions en début d’article : il existe certes déjà d’autres solutions pour qui veut se donner du mal et tenter d’échapper à la surveillance généralisée qui s’est emparée du monde du numérique. Pour autant, Nym possède bien plusieurs atouts de taille face à ces dinosaures bien connus : TOR, pour ne citer que lui, souffre ainsi du modèle économique propre à ses noeuds : à l’heure actuelle, opérer un noeud du réseau TOR se fait essentiellement à titre gratuit et bénévole, à la manière d’un noeud du réseau Bitcoin. Force est de constater que si ce modèle séduit tout naturellement ceux qui perçoivent directement l’intérêt d’utiliser ces deux outils, il est bien moins efficace pour inciter de parfaits débutants ou de simples utilisateurs non technophiles à se lancer. A contrario, et comme nous l’avons vu, le réseau Nym repose sur un système incitatif fort, doté d’une cryptomonnaie qui rémunère ceux qui lui permettent d’exister et de contribuer à sa manière à une véritable contre-attaque menée sur les flots tumultueux du Web mondial.

De plus, le nombre de noeuds sécurisant le réseau Tor a la fâcheuse tendance à ne pas vraiment grandir ces dernières années… pire, différentes attaques bien loin d’être restées théoriques ont été décrites et observées sur le réseau, menées par des acteurs non identifiés (dont certains Etats peu scrupuleux des droits de l’Homme) mais qui ont un but très simple : démasquer les utilisateurs du navigateur privatif le plus célèbre du monde.

Avec Nym, au revoir ces faiblesses, et bonjour le véritable Web3 !

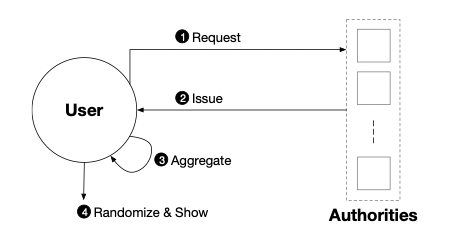

L’authentification en toute discrétion : bienvenue aux anonymous credentials

Les développeurs de Nym ont eu une idée très pratique pour permettre la création d’un Web décentralisé et libre : faire tomber la principale barrière à l’entrée habituellement dressée face aux utilisateurs du Web 2.0, à savoir l’authentification. Et pour ce faire, ils l’ont simplement réinventée, en s’appuyant sur des protocoles robustes développés pour apporter confidentialité, randomisation et disponibilité à un réseau basé sur un mixnet et une blockchain. Ainsi, alliant anonymisation, discrétion et résistance vitale à la censure, cette architecture (appelée Coconut) libère les potentialités d’un nouvel Internet où la confidentialité des utilisateurs est reine.

En résumé, pour permettre permettre aux utilisateurs d’interagir avec le protocole Nym, NYM propose l’équivalent d’une carte d’identité numérique anonymisante : pour interagir avec le réseau Nym, chaque utilisateur utilisera un profil pseudonymique, permettant de s’identifier et de payer pour une bande passante donnée, et aussi de se connecter à d’autres profils sous pseudos (en l’espèce, et comme nous le verrons en suivant, aux différents acteurs du réseau qui constitueront son infrastructure). De cette façon, grâce au mixnet protecteur que nous allons voir tout de suite, il sera impossible de faire le lien entre un utilisateur de Nym et son usage réel de la bande passante en question, lui permettant de naviguer l’esprit tranquille.

Cet élément central autorise ainsi l’équipe de Nym à développer de nouvelles fonctionnalités qui ouvriront, à n’en pas douter, un nouvel horizon aux internautes soucieux de leur privacy trop souvent vilipendée.

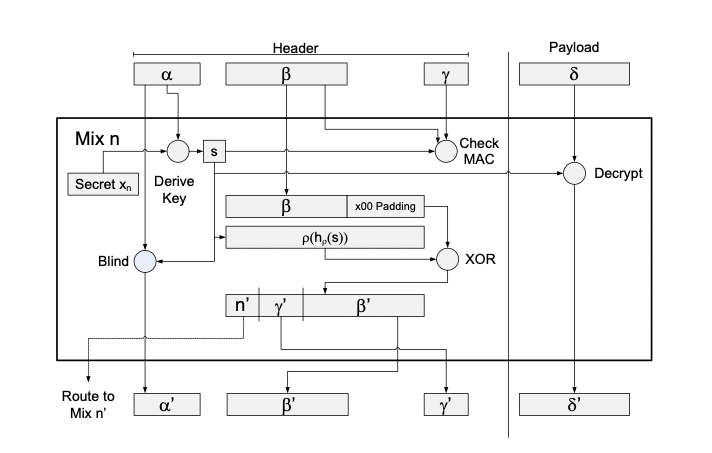

Le principe du mixnet : Internet, au nez et à la barbe des petits curieux

A l’aide de cette authentification renforcée et d’un nouveau genre, il devient alors possible pour Nym de s’appuyer sur un nouveau modèle de réseau : le mixnet. A l’aide des anonymous credentials, un utilisateur peut prouver son droit d’utiliser le réseau Nym et consommer de la bande passante, sans rien dévoiler le concernant, et en maintenant totalement dissociées sa navigation et son identité réelle.

Une fois connecté, c’est la structure-même du mixnet de Nym qui lui assurera tranquillité et discrétion : Nym repose sur un modèle particulier de routage source (source routing), où les paquets de données échangés avec le réseau se retrouvent mixés au sein du réseau public Nym et de ses noeuds distribués.

Les paquets sont chiffrés à l’aide du format Sphinx, offrant une résilience et une sécurité à toute épreuve : ces paquets sont donc encapsulés et échangés anonymement sur le réseau, protégeant jalousement le trafic des utilisateurs de Nym.

Ce semblant de mixage de données vise la même finalité qu’un mixage de bitcoins, que vous connaissez mieux : il s’agit de perdre tout œil indiscret qui tenterait de suivre et d’intercepter ce trafic public.

Un autre avantage du mixnet est sa capacité à scaler facilement et avec relativement peu de limites : il s’agira alors simplement d’augmenter le nombre de mixnodes qui contribueront à le sécuriser.

L’utilisation d’un nouveau mécanisme de consensus : le Proof of Mixing

Pour fonctionner et rémunérer les opérateurs de noeuds, Nym utilise naturellement sa propre cryptomonnaie – le NYM, bien que cette dernière ne soit pas à proprement parler à considérer comme telle. En effet, le jeton NYM n’aura pas pour but premier de servir de moyen d’échange ou de transfert de valeur particulièrement rapide ou novateur, mais bel et bien d’autoriser un échange libre et non censurable de valeur afin de faire survivre le réseau NYM même dans les pires conditions. C’est pourquoi son utilité première se limitera bien à son échange sur le réseau NYM, et à sa conversion ensuite en dehors du réseau sur les principales plateformes de change de la cryptosphère afin de lui donner toute sa puissance économique. En effet, la blockchain Nym se veut aussi interopérable avec les autres principales blockchains (Bitcoin ou Zcash, par exemple), et ne veut donc pas se limiter à sa propre cryptomonnaie native.

Le NYM est donc le moteur de la révolution portée par le réseau éponyme : il faudra en détenir pour pouvoir prouver son droit à l’utiliser, et les participants au réseau en gagneront au fil de leur participation à sa sécurisation.

Les opérateurs du réseau seront invités à staker tout ou partie de leurs NYM, et les autres participants pourront également leur déléguer leur propre cagnotte de NYM. Ce mécanisme sera le simple miroir de la confiance que les utilisateurs du réseau accordent à leurs opérateurs, et un certain nombre de mécanismes sont prévus pour s’assurer de la sincérité et de la bonne conduite de ces acteurs vitaux pour le protocole.

L’équipe de Nym s’est donné bien du mal pour créer et proposer ce qu’il convient bien d’appeler une petite révolution dans l’univers de la navigation web et des cryptomonnaies, grâce à la combinaison de mécanismes d’authentification et de chiffrage particulièrement novateurs, mais aussi du fait de son modèle économique diablement incitatif. Pour qui veut bien entrevoir les perspectives offertes par cette nouvelle mouture du Web, Nym ouvre la voie aux développeurs les plus affutés pour contribuer à la création d’un futur respectueux de la confidentialité et de la vie privée des internautes.

Vous voilà désormais un peu mieux sensibilité à l’importance de sécuriser votre vie intimité – fut-elle virtuelle – et à la manière dont Nym peux vous assister dans cette quête. Pour appréhender encore un peu mieux le projet, et pourquoi pas y participer, rendez-vous sur le Telegram de Nym !