Hack KyberSwap : 265 000 $ dérobés grâce à Google et retrouvés par Binance

À la recherche des responsables – L’écosystème de la finance décentralisée est en permanence la cible d’attaques. À défaut de trouver une faille dans les smart contracts, les hackers redoublent d’efforts pour trouver de nouveaux vecteurs d’attaques. L’échange décentralisé Kyber Swap en a fait les frais après l’attaque de son interface.

Hack de KyberSwap : 265 000$ dérobés

KyberSwap est un agrégateur d’échanges décentralisés (DEX). Celui-ci évolue sur 12 blockchains différentes, dont Ethereum, Polygon, Avalanche ou encore BNB Chain pour ne citer qu’elles. En effet, celui-ci agrège les taux des différents jetons à travers des milliers de plateformes pour proposer le meilleur taux.

Jeudi 1er septembre, les équipes de KyberSwap ont averti la communauté qu’une attaque avait été détectée et neutralisée.

Ainsi, aux alentours de 10h30 heure française, les équipes de KyberSwap ont découvert un élément suspect dans l’interface de leur protocole. Directement, l’interface a été mise hors-ligne pour mener l’enquête.

Après investigation, les développeurs ont découvert qu’un code malveillant s’était glissé dans le code de leur Google Tag Manager. Évidemment, le Google Tag Manager a été désactivé, retirant avec lui le code malveillant.

En pratique, ce code envoyait de fausses demandes d’approbation aux wallets des utilisateurs se connectant au site. Pour limiter sa détection, l’attaquant vérifiait au préalable le montant détenu sur les wallets pour ne s’attaquer qu’aux whales.

Au total, deux adresses ont été affectées sur la blockchain Polygon, entraînant la perte de 265 000$. Depuis, les fonds ont été déplacés vers la blockchain Bitcoin, ainsi que des protocoles de mixeur et des échanges centralisés.

Soulignons que les smart contracts de KyberSwap n’ont pas été impactés par cette attaque. À défaut d’y trouver une faille, l’attaquant a préféré cibler l’interface utilisateur.

De leur côté, les équipes de KyberSwap ont annoncé que « l’ensemble des utilisateurs lésés au cours de cette attaque seraient compensés ».

Binance sur la piste du hacker

Rapidement après les faits, les équipes de KyberSwap ont pu identifier une série d’adresses sur Ethereum et Polygon appartenant à l’attaquant.

« Nous avons compilé une liste d’adresses suspectées, qui auraient été utilisées par le hacker lors de l’attaque. Celles-ci comportent des interactions avec des plateformes d’échange centralisées et OpenSea. »

Par la suite, les équipes de KyberSwap ont fait appel à l’aide de leurs confrères des plateformes d’échange centralisées.

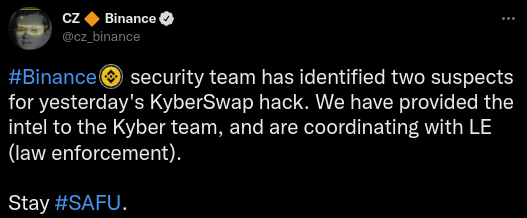

Un appel qui aura porté ses fruits, car deux jours plus tard, Changpeng « CZ » Zhao, le CEO de Binance a déclaré que ses équipes avaient identifié deux suspects potentiels.

« L’équipe de sécurité de Binance a identifié deux suspects pour le piratage de KyberSwap d’hier. Nous avons fourni les informations à l’équipe Kyber, et nous nous coordonnons avec les forces de l’ordre. »

Depuis, les équipes de KyberSwap ont publié une lettre ouverte à l’attention de l’attaquant sur Twitter. Dans celle-ci, KyberSwap explique avoir suffisamment d’informations en sa possession pour remonter jusqu’à l’attaquant.

Cependant, KyberSwap lui propose une alternative à la poursuite juridique via la restitution des fonds. De surcroît, le protocole propose à l’attaquant de conserver 15% des fonds en guise de récompense de bug bounty.

Ce dernier a jusqu’au 6 septembre pour restituer les fonds, après quoi les poursuites judiciaires seront lancées.

Dans certains cas, les protocoles attaqués n’arrivent pas à se relever. C’est notamment le cas du protocole Babylon Finance, qui a fermé ses portes après avoir essuyé les dommages collatéraux du hack de Fuse Protocole.

Envie d’assister à des conférences de qualité sur le Web3 ? Inscrivez-vous dès maintenant sur Binance. Le JDC vous offre 100 places à -50% pour la Binance Blockchain Week. Appliquez le code Paris50JournalDuCoin lors de votre commande. Dépêchez-vous, il n’y en aura pas pour tout le monde ! (lien commercial).