Anonyme, sécurisé, libre… NYM fait renaître l’Internet que vous méritez

Le réseau Nym est une infrastructure décentralisée, dédiée à la préservation de la vie privée et à la confidentialité de ses utilisateurs. Elle utilise un outil technologique à l’efficacité éprouvée depuis les années 2000, le mixnet (“réseau de mélange” ou “réseau de mixage”), et fonctionne comme une surcouche d’Internet, permettant aux applications et services qui en tirent parti d’améliorer leur niveau de confidentialité.

Nym s’appuie sur une blockchain possédant son jeton natif (le NYM), et sur un réseau décentralisé fonctionnant grâce à un ensemble d’incitations économiques tirant parti de ce jeton.

Cet article vous est proposé dans le cadre d’une campagne de communication éducative, et soutenue par NYM.

La genèse du projet Nym

Le mot “nym” est très présent dans les écrits des cypherpunks des années 80. Il signifie “nom” en Grec, une référence aux pseudonymes utilisés par ces derniers pour rester anonymes sur Internet.

Le projet Nym est né dans l’esprit d’Harry Halpin en 2017, lors de la conférence Financial Cryptography and Data Security. Le célèbre cryptographe Adam Back y avait alors exprimé sa conviction : les réseaux de calcul décentralisés sont l’avenir de la préservation de la vie privée sur Internet.

Harry Halpin eut alors l’idée de combiner l’anonymat des nœuds d’un réseau distribué avec les mécanismes économiques incitatifs des cryptomonnaies, pour créer Nym. Le concept central de Nym est celui de mixnet. Il s’agit tout simplement d’un réseau de communication distribué, où les messages sont réordonnés et chiffrés.

L’équipe de développement de Nym

Après avoir soumis son idée à George Danezis de l’University College London, Harry Halpin écrivit la première version du whitepaper de Nym – avec GD et Ania Piotrowska.

L’équipe développant Nym compte désormais 22 personnes. Parmi elles, on retrouve Dave Hrycyszyn (CTO), Claudia Diaz (Chief Scientist), ou encore Alexis Roussel (COO), neufchâtelois pionnier de Bitcoin et des crypto-monnaies. Nym Technologies est ouverte à toute collaboration pouvant permettre à son réseau d’atteindre une taille critique (opérateurs de nœuds, validateurs) et recrute des développeurs.

Vous voulez vous impliquer dans le projet Nym ? Rendez-vous sur leur Telegram ! >>

La vision de Nym : l’anonymat avant tout !

Dans un monde où nos données personnelles transitent sur Internet, la confidentialité de celles-ci est nécessaire. Plus encore, le respect du droit à la vie privée des utilisateurs des autoroutes de l’information est essentiel. L’anonymat des communications et des transactions protège avant tout les citoyens honnêtes… Et nos bienveillants législateurs ont souvent tendance à l’oublier.

Confidentialité et sécurité

L’internaute réclamant plus de confidentialité quant à ses données personnelles est généralement montré du doigt et considéré comme un suspect. Pourquoi chercher à être anonyme si l’on a rien à cacher ? Pourquoi chercher à effectuer des transactions confidentielles, si ce n’est pour acheter des armes et de la drogue ?

De nombreux États et entités supra-nationales établissent peu à peu un système de surveillance de masse des citoyens. Les cypherpunks, qui avaient compris très tôt l’avènement de cette dérive autoritaire, ont été les premiers à proposer des solutions numériques pour s’en protéger. En effet, ne pas protéger sa vie privée, pensant que l’on n’a rien à cacher, est aussi irresponsable et dangereux que de ne pas protéger sa liberté d’expression, parce qu’on aurait rien à dire.

Nos données sont centralisées entre les mains de nos « protecteurs ». Qu’advient-il de la sécurité du citoyen honnête si ces dernières sont volées ou perdues ? Qui peut prétendre que jamais les GAFA, banques et gouvernements ne les utiliseront à des fins malhonnêtes ou immorales ? Comment évoluer vers une société plus libre avec une telle asymétrie de l’information ?

Le projet Nym a pour but de répondre à ces problématiques, en allant beaucoup plus loin que ses prédécesseurs. En effet, les services actuels dédiés à la confidentialité sont très faillibles. Les messages peuvent être chiffrés de bout en bout, mais les métadonnées (adresses IP, géolocalisation, timing des communications, etc.) restent le point de défaillance critique.

Nym et les technologies existantes

Nym est un réseau distribué basé sur un mixnet. Avant d’explorer ce concept dans les détails, passons en revue les solutions existantes.

Les réseaux privés virtuels (VPN)

Les VPN permettent d’établir un canal de communication chiffré entre l’utilisateur et un service centralisé, le fournisseur du VPN. Ce canal est chiffré au niveau de la couche réseau, mais le fournisseur du VPN peut tout savoir de ses utilisateurs s’il le désire. Il faut donc faire confiance à une tierce partie, et espérer qu’elle ne garde aucun rapport d’activité. Or, personne n’est incorruptible : les VPN manquent cruellement de résistance à la censure. Certains VPN décentralisés comblent ce point unique de défaillance. Cependant, en cas d’attaque de masse (surveillance de toutes les entrées-sorties du réseau et analyses heuristiques par exemple), le niveau de sécurité n’est toujours pas satisfaisant.

TOR, le routage en oignon

Le protocole TOR est utilisé comme surcouche d’Internet pour préserver sa confidentialité. Grâce au routage en oignon, les données de l’utilisateur sont chiffrées et transitent via plusieurs nœuds (il y en a plus de 6000 dans le monde), de façon aléatoire. Seul le nœud d’entrée peut voir l’adresse IP du client, et seul le nœud de sortie peut identifier la destination des messages.

Ce protocole n’est cependant pas résistant aux attaques de masse, comme celles qui ont été menées par la NSA. Si un adversaire du réseau a de la visibilité sur ces entrées/sorties, il peut établir des corrélations et désanonymiser les connexions. De même, avec une visibilité côté client, et en exploitant les séquences du trafic Internet de la cible et les timings, on peut briser la confidentialité des communications (website fingerprinting attacks).

Les réseaux pair-à-pair

Sur ces réseaux – I2P ou Dandelion par exemple – tous les nœuds sont des clients, et les canaux de communication sont unidirectionnels. Comme sur TOR, à chaque saut, les données sont chiffrées. Malheureusement, ils sont également sensibles aux attaques massives, comme les attaques éclipse. Comme pour TOR, un adversaire du réseau, pouvant le monitorer dans sa globalité, a le pouvoir de désanonymiser ses utilisateurs.

Les mixnets

Le réseau de mixage (mix network ou mixnet) est au cœur projet Nym. L’idée fut proposée par le cryptographe et cypherpunk David Chaum au début des années 80.

Les données sont regroupées en paquets, qui sont chiffrés successivement (comme sur Tor). Les paquets sont transférés de nœud en nœud (mix nodes) selon une séquence définie. Chaque nœud ôte une couche de chiffrement, jusqu’à ce que le nœud final livre le message à son destinataire.

Sur un mixnet, les messages sont relayés indépendamment les uns des autres (ils ont chacun un chemin propre). Contrairement à Tor, les mixnets permettent de protéger les métadonnées des attaques de masse où l’adversaire a la visibilité sur le réseau dans sa globalité (global network adversaries). En effet, sur un mixnet, les messages sont chiffrés et réorganisés. Cela rend leur traçabilité impossible, de même que l’identification de leurs timings. De plus, la technologie actuelle (bande passante, rapidité des opérations sur clé publique) permet aux mixnets de ne pas souffrir de problèmes de débit, comme ce fut le cas aux débuts de TOR.

Nym : un mixnet décentralisé et des incitations économiques

L’idée maîtresse de Nym est de coupler le haut degré de confidentialité conféré par les mixnets avec des incitations économiques (via le jeton NYM) afin de déployer une infrastructure robuste, scalable et fiable.

L’équipe de Nym a la conviction que la bonne volonté seule (logiciel libre et volontariat) ne suffit pas pour déployer un réseau de communication anonyme réellement fiable et résistant. Ses acteurs doivent être récompensés pour leur travail, et c’est là toute la raison d’être du jeton NYM.

Partant du principe que la vie privée n’a pas de prix (« privacy is priceless« ), l’équipe de développement a rendu le jeton NYM indispensable au fonctionnement du système. Il sert notamment à rémunérer les nœuds chargés d’effectuer les calculs de chiffrement et de routage des paquets de données. Le NYM permet aussi de prévenir le spam sur le réseau.

Nym utilise une blockchain pour maintenir l’état des opérations effectuées sur le réseau et des accréditations de ses utilisateurs. Cette architecture permet également de rendre Nym compatible avec n’importe quelle autre blockchain.

Il est nécessaire de verrouiller des jetons NYM (staking) pour opérer un nœud complet. Cependant, Nym n’est pas basé sur le mécanisme de la preuve d’enjeu (proof of stake). La récompense des nœuds mixeurs (mix nodes) dépend du travail de mixage effectué par ces derniers. On parle donc de proof of mixing : en effet, la viabilité de Nym dépend de la qualité de service des nœuds – traitement, routage et livraison des messages.

Les acteurs du réseau Nym : opérateurs de nœuds, validateurs, développeurs

Le réseau Nym comporte plusieurs types de participants. Ils ont tous un rôle distinct à jouer et sont responsables de la fiabilité et la décentralisation de l’infrastructure.

Les utilisateurs finaux

Il s’agit de vous, de nous, de toute personne ou service souhaitant utiliser Nym pour protéger ses données personnelles. Par exemple, il peut s’agir d’effectuer des transactions confidentielles, ou d’établir des canaux de communication privée. Il est à noter que la diversité et la taille de la base d’utilisateurs de Nym, tout comme la variété des services déployés, renforcera le degré de confidentialité du système.

Les nœuds mixeurs (mix nodes)

Les nœuds de mixage assurent la réorganisation, le chiffrement et le routage des paquets de données des utilisateurs. Le mixnet de Nym s’inspire du design de Loopix, avec des améliorations notables. Grâce aux incitations économiques, la scalabilité et la résistance aux attaques de masse sont exceptionnelles.

Les passerelles (gateways)

Les passerelles permettent d’utiliser le mixnet tout en le protégeant du spam. Ces nœuds mettent en cache les données des participants dans le cas où ils sont hors-ligne. Il est possible de choisir comment accéder à ces passerelles (passerelle unique, plusieurs passerelles à la fois, passerelle aléatoire).

Les validateurs

Il s’agit des nœuds chargés de maintenir la blockchain de Nym. Cette dernière est utilisée pour distribuer de façon sécurisée des données importantes. Par exemple, citons la liste des nœuds, les clés publiques, les paramètres de configuration du réseau, le stake des participants, le montant des récompenses, etc. Ce sont également les validateurs qui délivrent les différentes accréditations aux participants.

Les fournisseurs de services

De nombreuses tierces parties peuvent utiliser l’infrastructure de Nym pour fournir leurs propres applications et services. Ils peuvent par exemple s’appuyer sur Nym pour communiquer de façon anonyme avec leurs utilisateurs finaux, ou vendre leurs services sans mettre en jeu la vie privée et l’anonymat de ces derniers.

Trouvez votre place dans l’écosystème Nym ! >>

Les flux d’information sur Nym

La transmission d’un message via Nym s’effectue en plusieurs étapes.

Tout d’abord, il faut déposer des tokens NYM au sein d’un pool (le nympool) pour obtenir des crédits, nécessaires pour utiliser l’infrastructure. Ces crédits sont de deux types :

- Les bandwidth credentials permettent d’utiliser une certaine quantité de bande-passante ;

- Les service credentials permettent de prouver la propriété et l’état de son stake.

Ces crédits sont assortis d’un numéro de série (pour simplifier). Le coût de la bande-passante est calculé via un système d’enchères (il y a donc un “prix par paquet de données” fluctuant.

L’utilisateur peut ensuite accéder à une ou plusieurs passerelles.

La passerelle vérifie que l’utilisateur a suffisamment de crédit (grâce à la blockchain) et met en place diverses mesures de sécurité grâce aux validateurs. Sans entrer dans les détails techniques, cette connexion entre l’utilisateur et la passerelle est paramétrée, puis chiffrée grâce à un secret.

L’utilisateur aura alors accès au mixnet tant que ses crédits le lui permettront. Tous ses messages seront anonymes et intraçables. Le destinataire est lui aussi connecté à une passerelle, et il est le seul à pouvoir déchiffrer les messages qui lui sont adressés.

L’utilisateur peut aussi se servir de ses service credentials pour prouver son “droit d’accès” à une application ou à un service, sans pour autant avoir à révéler son identité.

Lorsqu’un crédit est utilisé, le fournisseur de service va “marquer” ce dernier sur la blockchain pour empêcher les double-dépenses. Cela lui permettra également de toucher la récompense associée aux crédits dépensés.

Enfin, les validateurs distribuent à intervalles réguliers les récompenses depuis le nympool. Elles comprennent les récompenses destinées aux nœuds (mix nodes, passerelles, validateurs) et aux fournisseurs de services.

Le compromis entre anonymat, latence, bande-passante et scalabilité : l’approche de Nym Technologies

La recherche de la confidentialité dans un réseau distribué réside dans ce compromis entre la latence des messages, la bande-passante utilisée pour les faire transiter, et la scalabilité du réseau.

Avec Nym, la latence peut être configurée en fonction du degré de confidentialité désiré, il en va de même pour la bande passante.

Quant à la scalabilité, il s’agit ici du point fort de Nym. L’anonymat des participants au réseau dépend fortement de sa taille : « anonymity loves company”. La topologie du mixnet conçu par l’équipe de Nym est adaptée pour accueillir des millions d’utilisateurs. Le mixnet de Nym présente un architecture en couches, contrairement aux architectures en cascade d’Elixxir, de XRD et de Vuvuzela. Le réseau s’adapte ainsi à la montée en charge, en augmentant le nombre de ses nœuds mixeurs. C’est un cercle vertueux : l’anonymat se renforce avec la scalabilité.

Le token NYM et ses cryptonymics

Vous l’aurez compris, le NYM est conçu pour garantir la fiabilité et la scalabilité du système. Et pour cela, les incitations économiques doivent aligner les intérêts des participants. Les ressources en calcul que nécessitent les nœuds de mixage sont coûteuses, tout comme les besoins en bande-passante des validateurs. Il faut donc que les mix nodes soient récompensés pour leur travail ; de même, les validateurs doivent assurer le maintien et l’accessibilité de leur infrastructure.

Cela paraît simple, mais il s’agit d’un challenge difficile à relever, et les premières tentatives furent infructueuses (notamment sur TOR). Les mixnets utilisent un système de réputation. Il s’agit pour les mix nodes de prouver que leur travail est correct, en termes d’opérations de routage et de durabilité. Une prouesse difficile à réaliser sans sacrifier la scalabilité du réseau.

Incitations économiques

Nym utilise les incitations économiques héritées de Bitcoin et la loi de l’offre et de la demande :

- Du côté de la demande, les utilisateurs sont prêts à payer pour communiquer de façon anonyme ;

- Du côté de l’offre, la réputation des nœuds de mixage est tokénisée via le NYM.

Les nœuds mixeurs doivent verrouiller des NYM (staking) afin de participer (et de contrer les attaques Sybil). Les détenteurs de NYM peuvent déléguer leurs jetons aux nœuds les plus fiables et accroître ainsi leur réputation. Le prix du token NYM résulte donc de l’équilibre entre la demande de confidentialité, et l’offre disponible (la quantité de nœuds de mixage garantissant cette confidentialité via le routage des paquets de données).

Si la demande augmente, plus de NYM seront distribués aux nœuds de mixage. Cela incite donc à participer pour toucher ces récompenses. En conséquence, la scalabilité du réseau (et donc son anonymat) augmentent.

Usage du jeton NYM

Le NYM n’a pas vocation à être un intermédiaire de paiement hors du réseau Nym lui-même. Il s’agit du jeton représentant la valeur de l’infrastructure dans son ensemble, servant à récompenser ses acteurs. Avec les service credentials, il est possible de générer des preuves de paiement (grâce aux NYM). Cela permet d’utiliser toute cryptomonnaie, comme bitcoin, via le réseau Liquid, ou même de la monnaie fiat, pour effectuer des paiement tout en bénéficiant de Nym.

Le jeton NYM est déflationniste : à terme, l’essentiel des récompenses proviendra des frais d’utilisation des services utilisant le réseau.

Le réseau de test de Nym en chiffres

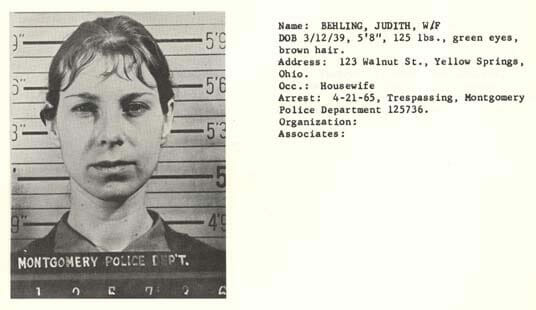

La version 0.11 du testnet de Nym comporte actuellement près de 5000 nœuds de mélange, 8 passerelles et 28 validateurs. Ce dernier est nommé Milhon, en hommage à Judith Milhon (1929 – 2003), dissidente, programmeur, auteur, éditrice, écrivain et pionnière du mouvement cypherpunk.

Nym, l’avenir de la confidentialité des communications

Le projet Nym répond à l’un des plus grands défis de notre siècle : la préservation de notre vie privée sur Internet.

Le scénario imaginé par bien des auteurs de science-fiction est devenu réalité. Plusieurs entités aux intentions douteuses centralisent, contrôlent et filtrent les moindres détails de notre vie. Les autorités de surveillance, en particulier financières, ont accès à l’historique de nos faits et gestes.

Cela présente d’immenses dangers, quand bien même lesdites autorités seraient extrêmement bienveillantes. Cette organisation verticale présente des points uniques de défaillance mettant en péril non seulement notre patrimoine financier, notre vie privée, voire notre intégrité physique, si nos données se retrouvent entre de mauvaises mains. Les cypherpunks ont très tôt identifié les dérives dystopiques résultant d’une telle surveillance de masse et les exemples récents ne manquent pas.

Les mixnets ont été identifiés comme la seule solution viable pour préserver la confidentialité des utilisateurs d’un réseau à grande échelle. L’équipe de développement de Nym apporte sa solution aux problèmes posés par les premières architectures. Grâce aux possibilités offertes par les cryptomonnaies, elle propose une infrastructure robuste et scalable assurant la confidentialité des communications. Nous reviendrons plus en détails sur chacun des aspects de ce projet prometteur dans les mois à venir !