Kraken cracke le wallet KeepKey en 15 minutes

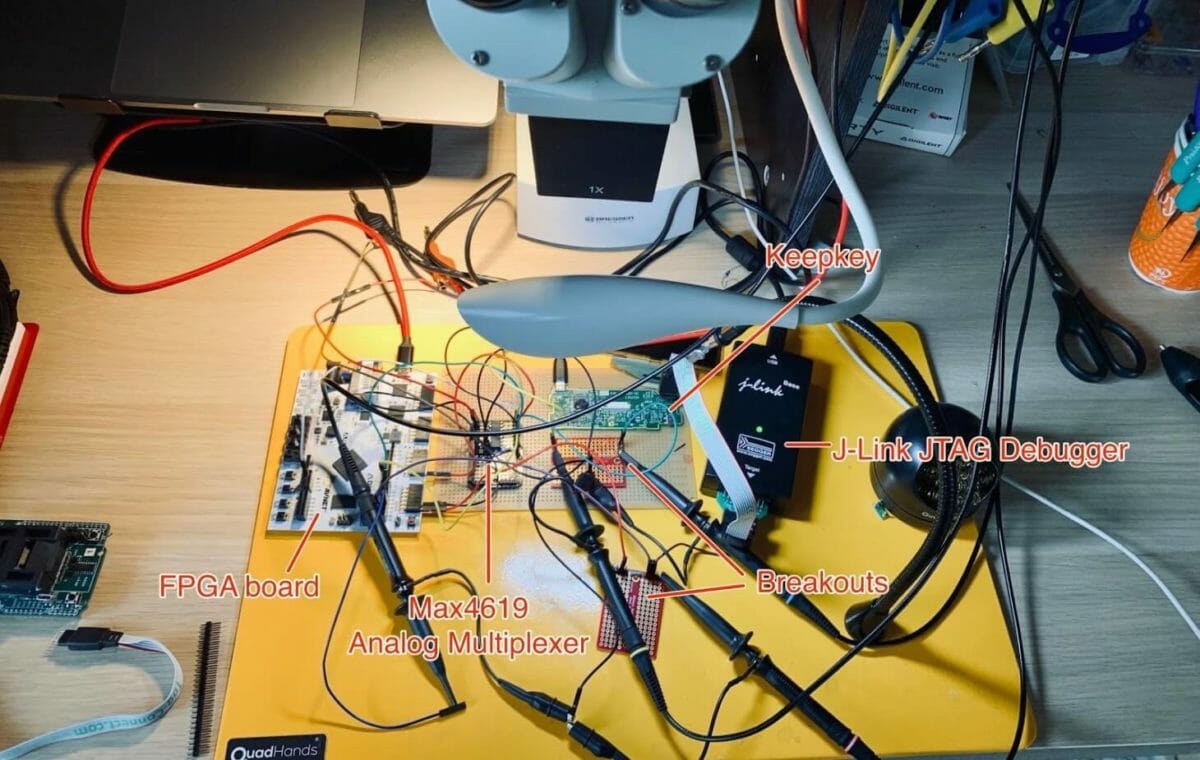

Funds are not safu – Les équipes de recherche de Kraken ont réussi à cracker le hardware wallet KeepKey en 15 minutes. Cette attaque nécessite un accès au wallet ainsi qu’environ 75 $ de matériel.

Une faille sur le KeepKey

L’annonce est tombée mardi 10 décembre sur le blog officiel de Kraken, les équipes de recherche de la plateforme d’échange ont réussi à récupérer la clé privée d’un hardware wallet KeepKey.

Pour ce faire, l’équipe a utilisé une technique appelée voltage glitching – claquage de tension – nécessitant un matériel d’une valeur d’environ 75 $ ainsi que quelques connaissances, comme l’explique la publication :

« Cette attaque repose sur l’extraction de votre seed chiffrée, qui peut nécessiter du matériel et des connaissances spécialisées. Nous estimons qu’un appareil pour mener cette attaque pourrait être créé pour environ 75 $. »

L’attaque vise la première brique logicielle exécutée par le wallet à son démarrage : le BootROM code.

La seed est chiffrée grâce à un code PIN à 9 chiffres. Une fois la seed en possession de l’attaquant, il ne lui reste qu’à la déchiffrer en brute forçant le code pin. Le brute force consiste à tester l’ensemble des combinaisons possibles.

Une faille non réparable

Cette publication tombe avec une seconde mauvaise nouvelle pour KeepKey : la faille n’est pas patchable. En effet, l’ensemble de cette attaque est rendu possible par le microprocesseur utilisé par le wallet.

La seule manière pour KeepKey de résoudre cette faille serait de modifier le design de son wallet en changeant de microprocesseur.

« Cela signifie malheureusement qu’il est difficile pour l’équipe KeepKey de faire quoi que ce soit contre cette vulnérabilité sans une refonte du matériel. »

Ce type d’attaque est d’ores et déjà connue des équipes de KeepKey, lesquelles avaient déclaré que leur seule mission était de protéger contre les attaques à distance :

« Il s’agit d’une vulnérabilité dans laquelle un attaquant aurait besoin d’avoir un accès physique à votre KeepKey. Le travail de KeepKey est de protéger vos clés contre les attaques à distance. »

Comment se protéger

Si vous êtes propriétaire d’un hardware wallet KeepKey, aucune raison de vous inquiéter. Afin d’être sûr que vous ne vous exposez pas à ce type d’attaque, il faut s’assurer de plusieurs points :

- Empêcher l’accès physique au wallet KeepKey ;

- Activer la passphrase BIP39 par le biais du logiciel KeepKey, qui n’est elle pas stockée sur l’appareil.

La sécurité est le nerf de la guerre dans le cas des cryptomonnaies. Nombreux sont les hardwares wallet ayant des failles potentielles lorsque l’attaquant dispose d’un accès physique à celui-ci. Il reste cependant toujours plus sécurisé d’utiliser un hardware wallet que de stocker ses cryptos sur des plateformes d’échange. Not your keys, not your coins.